AVISO:

PARA EL EXAMEN DE REGULARIZACIÓN PROGRAMADO PARA EL DÍA 23/FEB/2015, DEBERAN ESTUDIAR Y RESOLVER EL TEMARIO VISTO DURANTE EL SEMESTRE, EL MISMO SE ENCUENTRA ANOTADO TANTO EN SU LIBRETA DE APUNTES COMO EL PRESENTE BLOG.

VIRUS INFORMATICO

- Infectores del área de carga inicial

- Infectores del sistema

- Infectores de programas ejecutables.

- Caballos de Troya

- Bombas de tiempo

- Gusanos

- Mutantes

- Macrovirus

- De correo electrónico o de Internet.

- Contraseñas difíciles de averiguar.

- Disponer de elementos pasivos/activos de detección de riesgos.

- Mantener los sistemas de información con las actualizaciones que más impacten en la

- seguridad.

- Evitar programas cuyo comportamiento respecto a la seguridad no sea idóneo.

- Mantener separación de sistemas operativos.

- Mantenimiento progresivo de la computadora en la que se trabaja.

- CA: Sólo detección: Son vacunas que solo detectan archivos infectados sin embargo no pueden eliminarlos o desinfectarlos.

- CA: Detección y desinfección: son vacunas que detectan archivos infectados y que pueden desinfectarlos.

- CA: Detección y aborto de la acción: son vacunas que detectan archivos infectados y detienen las acciones que causa el virus.

- CA: Detección y eliminación de archivo/objeto: son vacunas que detectan archivosinfectados y eliminan el archivo u objeto que tenga infección.

- CB: Comparación directa: son vacunas que comparan directamente los archivos para revisar si alguno está infectado

- CB: Comparación por firmas: son vacunas que comparan las firmas de archivos sospechosos para saber si están infectados.

- CB: Comparación de signature de archivo: son vacunas que comparan las signaturas de los atributos guardados en tu equipo.

- CB: Por métodos heurísticos: son vacunas que usan métodos heurísticos para comparar archivos.

- CC: Invocado por el usuario: son vacunas que se activan instantáneamente con el usuario.

- CC: Invocado por la actividad del sistema: son vacunas que se activan instantáneamente por la actividad del sistema Windows xp/vista

ACTIVIDAD CORRESPONDIENTE A LA FECHA: 01 DE SEPTIEMBRE DE 2014

Buenos días estimados alumnos, tengan un excelente inicio de semana.

A continuación realizarán la siguiente práctica, siguiendo las siguientes instrucciones:

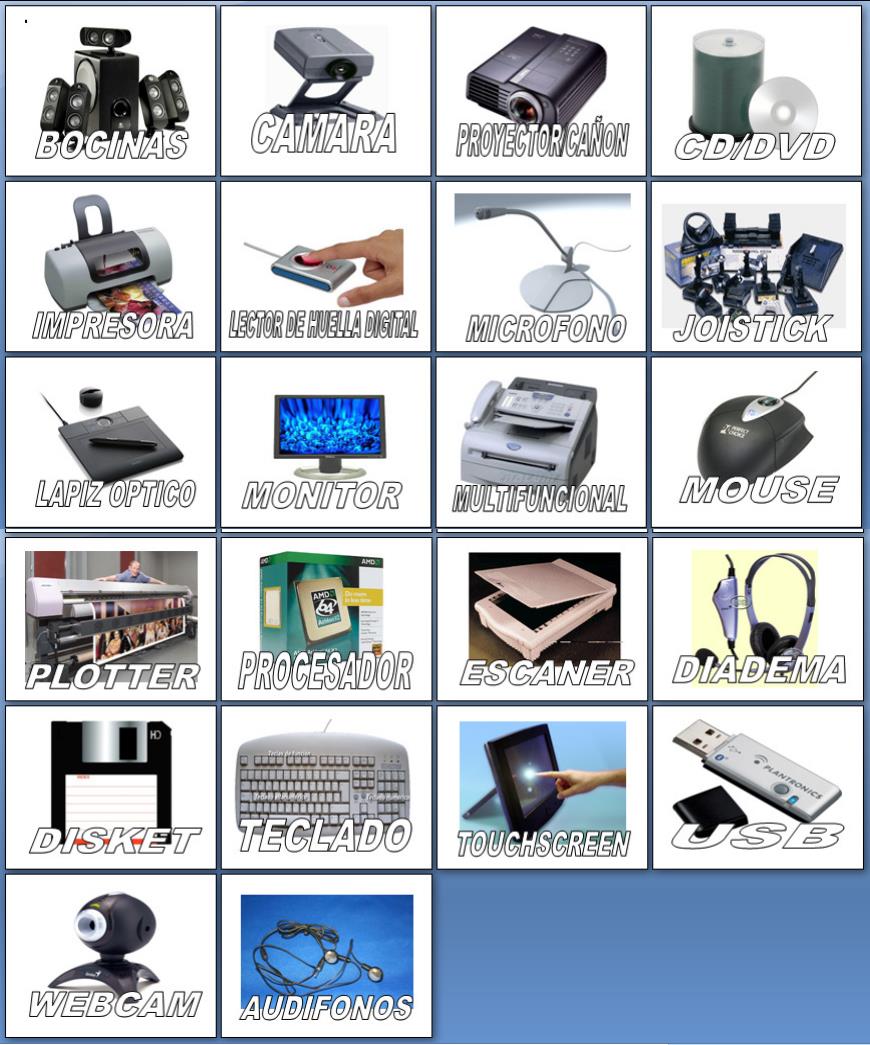

1. Copiar la siguiente ilustración al programa Microsoft Word

2. Recortar cada imagen y clasificarlas de acuerdo al tipo de periférico, acto seguido, investigar en internet la función principal de cada uno de ellos, editar el documento según sus preferencias: (tipo y tamaño de fuente, etc.).

3.Guarda tu documento en tu memoria USB para su posterior revisión y registro de evidencia.

de evidencia.

BLOQUE I

OPERA FUNCIONES BÁSICAS DE UNA COMPUTADORA

Operar las funciones de uso común de un sistema operativo para administrar información personal y escolar, tras conocer el funcionamiento básico de una computadora y aplica los procedimientos correspondientes para garantizar la seguridad de la información.

1. Identifica a la computadora como un sistema.

2. Reconoce la diferencia entre hardware y software.

3. Define los términos: sistema, computadora, hardware, software, archivo, informática como parte del lenguaje de la sociedad de la información.

4. Describe el funcionamiento básico de una computadora: entrada, proceso y salida.

5. Reconoce los elementos de una computadora: procesador, memoria principal, dispositivos de entrada, salida, almacenamiento y comunicación.

6. Enuncia las características y elementos que integran las TIC.

7. Define qué es un sistema operativo y sus funciones.

8. Identifica el entorno de trabajo del sistema operativo: elementos del escritorio y ventanas.

9. Enuncia las funciones básicas del explorador de archivos.

10. Confirma la importancia de protección de la información.

11. Identifica las características del software dañino.

12. Define el concepto de virus y software antivirus.

13. Describe el proceso para detectar y eliminar software dañino.

14. Reconoce la importancia de la actualización del software antivirus.

BLOQUE II

UTILIZA LAS TECNOLOGÍAS DE INFORMACIÓN Y COMUNICACIÓN.

Emplear las TIC para aprender e incrementar sus posibilidades de formación, al buscar, obtener, procesar y comunicar información para transformarla en conocimiento y usarla en el contexto cotidiano y escolar.

- Reconoce la naturaleza, la función y las oportunidades que ofrecen las TIC en situaciones cotidianas y escolares.

- Conoce los cambios recientes que han sufrido las TIC y su efecto en los ámbitos personal, del trabajo y social.

- Comprende las posibilidades que ofrecen las TIC como una herramienta de apoyo a la creatividad y la innovación.

- Establece el tipo de información que requiere, sus fuentes y posibilidades de localización a través de las TIC.

- Describe las características de la información que desea localizar en los recursos electrónicos.

- Enuncia criterios de selección a través de las Tics.

- Reconoce las oportunidades de educación y formación disponibles mediante el empleo de las TIC.

- Enuncia las características de la educación en línea.

BLOQUE III

EMPLEA EL PROCESADOR DE TEXTOS

Producir textos mediante el empleo de procesadores de textos para expresarse, comunicarse y producir diversos materiales de estudio.

-

Describe qué es un procesador de textos.

-

Reconoce la importancia de la planeación de un documento.

-

Identifica el ambiente de trabajo de los procesadores de textos y los elementos que lo integran (menús, barras y área de trabajo).

-

Reconoce las medidas de seguridad para proteger un documento (uso de antivirus y empleo de contraseñas).

BLOQUE IV

REALIZA PRESENTACIONES ELECTRÓNICAS

Utilizar las presentaciones electrónicas como un recurso de apoyo para expresarse ante el público o producir y publicar diversos materiales multimedia de estudio de manera creativa.

-

Reconoce a las presentaciones electrónicas como un medio electrónico para expresarse y comunicarse.

-

Reconoce la importancia de la planeación de una presentación.

-

Identifica el ambiente de trabajo de las presentaciones electrónicas y los elementos que lo integran (panel de tareas, botones de vistas, barras de herramientas).

-

Define diversas medidas de seguridad para proteger una presentación electrónica (uso de antivirus, respaldos y empleo de contraseñas).

-

Conoce el procedimiento y requerimientos de comunicación para publicar en Internet una presentación electrónica.